Pour les demandes entreprises : (+33) 970 466 303

Pour les demandes particuliers : (+33) 180 272 016

Pour les demandes entreprises : (+33) 970 466 303

Pour les demandes particuliers : (+33) 180 272 016

La Certification Ethical Hacker (CEH v12), délivrée par l’EC-Council, est la référence mondiale en matière de cybersécurité offensive. Elle permet aux professionnels IT d’acquérir les compétences pour : Identifier, analyser et exploiter les vulnérabilités des systèmes Comprendre les techniques utilisées par les hackers malveillants Mettre en place des contre-mesures de sécurité adaptées Cette formation pratique prépare au passage de l’examen CEH v12 et intègre des laboratoires en environnement simulé (iLabs).

Sniffing et attaques réseau

Ingénierie sociale

Attaques DoS/DDoS

Session Hijacking

Évasion des IDS/IPS et pare-feu

Piratage web (OWASP Top 10)

Attaques sur serveurs web et applications

Attaques sur bases de données SQL

Piratage sans fil (Wi-Fi hacking)

Mobile hacking et IoT Security

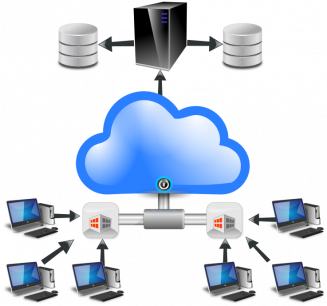

Cloud computing et menaces associées

Cryptographie et attaques associées

Project / iLabs & préparation examen CEH